myslím, že všichni souhlasíme, řešení problémů s náhodnými výlukami účtu může být velkou bolestí.

uživatel zavolá helpdesk, odemknete svůj účet, o 5 minut později zavolá znovu s jinou výlukou. V tuto chvíli je každý frustrovaný a nikdo neví, co sakra způsobuje výluky.

mám dobré zprávy.

existují nástroje pro blokování účtu, které mohou pomoci a rychle sledovat zdroj problému.,

v tomto příspěvku vás provedu přesným procesem krok za krokem, který používám pro sledování zdroje náhodných výluk účtu.

Doporučené Nářadí: SolarWinds Admin Bundle pro Active Directory

3 Zdarma nástroje, najít neaktivní účty uživatele nebo počítače, a rychle hromadný import nových uživatelských účtů.,

Stáhněte si zdarma výtisk Admin Bundle pro Active Directory

Existuje mnoho Active Directory Nástroje, které mohou pomoci při řešení problémů účtu výluky, ale můj nejoblíbenější je Microsoft Uzamčení Účtu a Nástroj pro Správu. Je to zdarma, Jednoduché, snadné použití a je dodáván s několika nástroji.

běžné příčiny výluk účtu:

při odstraňování výluk účtu Mějte na paměti tento seznam, 99% výluk účtu je způsobeno jednou z položek v tomto seznamu.,

mobilní zařízení

telefony a další mobilní zařízení mohou mít více aplikací, které vyžadují pověření active directory, Outlook je na nich. Když uživatel změní své reklamní heslo, možná budou muset aktualizovat své mobilní aplikace. Vzhledem k tomu, že stále více uživatelů má více mobilních zařízení, je to obvykle příčina #1 z náhodných výluk.

služby

viděl jsem služby nastavené tak, aby fungovaly jako běžný uživatelský účet. To povede k některým problémům s výlukou, když uživatel změní své heslo. Můžete otevřít konzolu služby a zjistit, jaký účet jsou nastaveny tak, aby fungovaly., Pokud služba potřebuje spustit jako síťový účet, je nejlepší vytvořit servisní účet a nastavit heslo, aby nikdy nevypršelo. Pokud nepotřebuje přístup k síti, vytvořte z něj místní účet.

úkoly

podobné služby, naplánované úkoly jsou často nastaveny pomocí uživatelských pověření namísto servisního účtu. Zkontrolujte plánované úkoly a ujistěte se, že jsou nastaveny pro spuštění pod účet služby.

relace RDP

relace RDP budou často uzavřeny namísto odhlášení, což ponechává relaci RDP stále přihlášenou., Pokud nemáte politiku, která vynutí odhlášení po určité době, uživatelé by mohli zůstat se zastaralými relacemi RDP. To je nejlepší praxe odhlásit RDP sezení, když udělal.

LDAP authentication services

to je jako služby, ale uvádím to samostatně, protože existuje mnoho aplikací, které používají ověřování Active Directory.

aby to fungovalo, aplikace potřebuje nastavení účtu, které dokáže číst reklamní objekty. Viděl jsem jednotlivé účty používané pro to mnohokrát. Stejně jako služby a úkoly je pro to nejlepší vytvořit servisní účet.,

uživatelská chyba

uživatelé jednoduše zadávají své heslo špatně. To obecně nevede k náhodnému, pokračuje v výlukách, ale vytváří volání na helpdesk.

Krok #1: Požadavky

musí být nastaveny následující požadavky nebo se nástroj uzamčení nepodaří správně spustit.

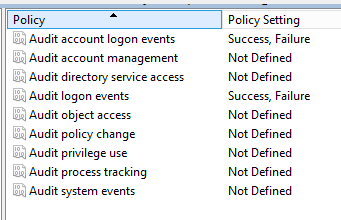

1. Politika auditu musí být nastavena na všech počítačích a řadičích domén, podrobnosti níže. Doporučuji používat zásady skupiny pro správu zásad auditu na všech počítačích.

2. Musíte mít oprávnění k zobrazení protokolů zabezpečení na řadičích domén a počítačích.,

nakonfigurujte zásady auditu pomocí zásad skupiny

pro řadiče domén nakonfigurujte nastavení zásad auditu ve výchozí politice řadičů domén.

pro počítače to můžete nastavit ve výchozích zásadách domény.

podívejte se na můj průvodce doporučenými postupy zásad skupiny pro tipy na výchozí zásady domény.

1., V konzola pro správu zásady Skupiny rozbalte položku konfigurace počítače > Politik > Nastavení systému Windows > Nastavení Zabezpečení > Místní Zásady > zásady Auditu

2. Povolit události přihlášení k účtu auditu a události přihlášení k auditu, umožnit úspěch i selhání.

jaký je rozdíl mezi dvěma nastaveními zásad?,

události přihlášení účtu auditu: u účtů domény budou tyto zásady zachycovat události přihlášení/odhlášení v řadiči domény. Když se přihlásíte do domény, události se přihlásí do řadiče domény.

události přihlášení k auditu: tato politika zachycuje události přihlášení/odhlášení na pracovní stanici.

Krok # 2: Stáhněte a nainstalujte

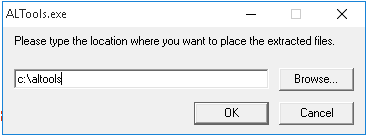

Instalace pouze extrahuje obsah do složky podle vašeho výběru.

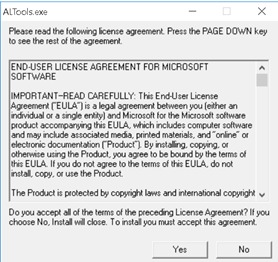

2. Přijměte licenci koncového uživatele

3. Zadejte místo, kde chcete nástroje extrahovat.

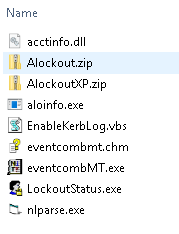

4., Nainstalujte dokončeno

jakmile je soubor extrahován, měli byste mít seznam souborů, jako je níže. Stahování obsahuje několik souborů a nástrojů, ale pro sledování zdroje problémů s uzamčením účtu budu používat LockOutStatus.pouze nástroj exe.

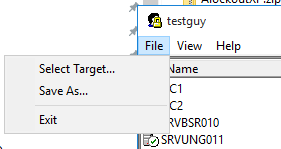

Krok #4: Spusťte Lockoutstatus.exe

1. Spusťte výluku.nástroj exe ze složky, kterou jste extrahovali do

2. Soubor > vyberte Target

3. Do pole cílové uživatelské jméno zadejte přihlašovací jméno uživatele (také nazývané SAMAccountName).,

4. V cílové doméně zadejte svou doménu

5. Klikněte na OK

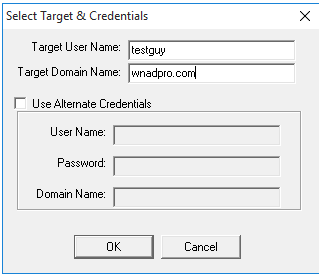

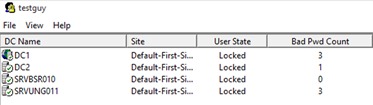

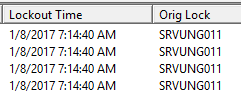

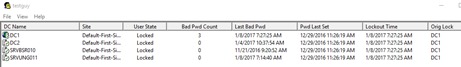

nyní byste měli vidět stav uzamčení vybraného účtu.

poznamenejte si tyto sloupce:

Uživatel Státu – je to zamčené.

Doba Blokování – pokud je jeho zamčené, aby nebyl přesný Čas Zablokování

Org Zámek – To je řadič domény, který byl původně zamčené na.

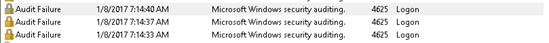

V mém příkladu uživatel testguy je uzamčen, výluka čas je 7:14:40 HOD. a jeho Orig Zámek je srvung011.,

Nyní, když máme tyto informace, přejděte k dalším krokům.

Krok #5: Najděte počítač volajícího (zdrojový počítač)

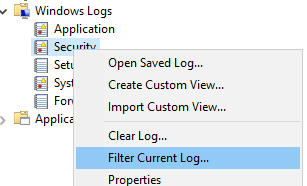

1. Otevřete prohlížeč událostí na serveru, který se zobrazí v zámku Orig

2. Přejděte na protokoly zabezpečení

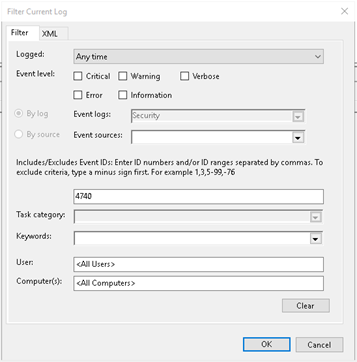

3. Filtr událostí a pro ID 4740,

Klikněte Pravým tlačítkem myši na Bezpečnost a vyberte filtrovat aktuální protokol

Zadejte ID události 4740 v případě ID pole

Klepněte na tlačítko OK

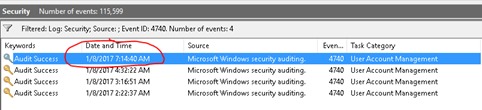

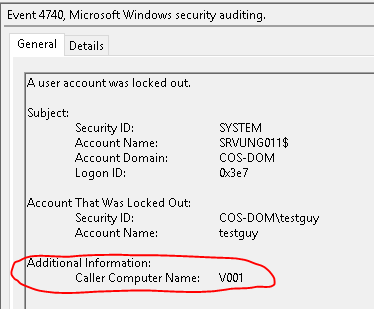

nyní Byste měli vidět pouze události 4740., Najděte událost, která se stala v den a čas, který nástroj ukázal.

z protokolů vidím, že výluky pocházejí z PC s názvem v001. Nyní, když znáte zdrojový počítač, možná už víte, co způsobuje problém. Pokud ne, přejděte na Krok #6 a zjistěte více podrobností o tom, co přesně na zdroji způsobuje výluky.

Krok # 6: Zobrazení protokolů v počítači volajícího

Pokud kroky shora odhalily počítač volajícího a stále potřebujete další podrobnosti, postupujte takto.

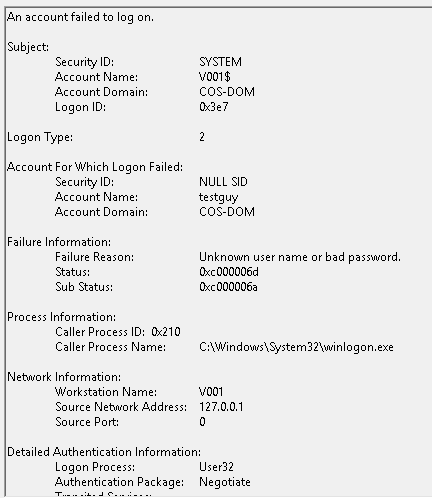

1., Otevřete protokoly událostí zabezpečení v počítači volajícího a podívejte se na protokoly s přesným časem uzamčení. V závislosti na tom, co způsobuje výluku, se eventid bude lišit. V mém příkladu je to ID události 4625.

při pohledu na detaily mohu proces je winlogon.exe a logon typu 2. Rychlé vyhledávání google mi říká, že tato událost je vytvořena, když se uživatel pokusí přihlásit na místní klávesnici. Takže mi to říká, že uživatel právě zadává své heslo špatně na obrazovce přihlášení systému windows.,

máte to, 6 jednoduchých kroků ke sledování problémů s uzamčením účtu.

níže je další příklad, kdy zdrojové výluky pocházejí z mobilního telefonu uživatele.

příklad 2

tento příklad uzamknu účet z mobilního zařízení. Kroky jsou stejné jako výše, jen chci vidět, že původní řadič domény lockout se může lišit a proces nebo služba se mohou lišit ve zdrojovém počítači.,

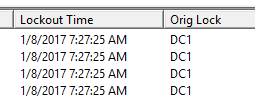

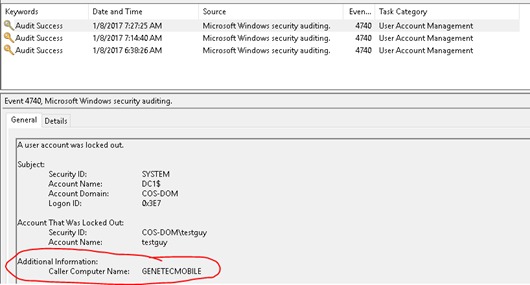

Účet byl uzamčen v počítači DC1 tentokrát v 7:27:25

Filtrování protokolů událostí v počítači DC1 a podívat se na detaily pro volajícího počítače.

GENETECMOBILE je zdroj.

když zkontroluji protokoly událostí na GENTECMOBILE, vidím spustitelný soubor v programových souborech genetec.

s těmito informacemi vím, že se uživatel snaží ověřit z aplikace na svém mobilním zařízení.

Co když není počítač volajícího?,

níže je několik tipů, kdy není v počítači EvenID 4740 uveden žádný počítač volajícího.

- nechte uživatele doublecheck jejich mobilní zařízení a ujistěte se, že aktualizovali své heslo ve všech aplikacích. To je #1 častá příčina výluk, takže to je důvod, proč to znovu zmiňuji.

- zakázat ActiveSync a OWA pro uživatele, aby zjistil, zda to zastaví výluky. Pokud to opraví, musí aktualizovat své pověření na mobilním zařízení.

- nechte uživatele pracovat na jiném počítači pro daný den. Staré pověření lze uložit do místní aplikace nebo do prohlížeče uživatele., Práce z jiného počítače na den může pomoci zúžit, pokud je problém s jejich počítačem.

Další nástroje:

Netwrix Account Lockout Examiner-tento nástroj detekuje výluky účtu v reálném čase a může odesílat e-mailové upozornění. Tento nástroj jsem vyzkoušel a ukázal výluky účtu v reálném čase, ale měl problémy s nalezením zdroje výluky účtu.

PowerShell-článek od TechNet scripting guy, který vysvětluje, jak používat PowerShell najít uživatele uzamčené umístění. Skript dělá v podstatě to, co dělá nástroj lockoutstatus., Pokud jste do PowerShell to by mohlo být velmi šikovný skript. V podstatě byste mohli automatizovat kroky, které jsem poskytl.

doufám, že vám tento článek pomohl najít zdroj výluk účtu ve vašem prostředí. Máte-li jakékoli dotazy, zanechte komentář níže.,

Viz také: Jak Najít a odstranit zastaralé účty uživatelů a počítačů,

Doporučené Nářadí: SolarWinds Server & Aplikace Sledovat

![]()

Tento nástroj byl navržen tak, aby Sledovat Active Directory a dalších kritických služeb, jako je DNS & DHCP. Rychle zjistí problémy s řadičem domény, zabrání selhání replikace, sledování neúspěšných pokusů o přihlášení a mnoho dalšího.

to, co se mi na Samovi nejvíce líbí, je snadné používat řídicí panel a upozorňující funkce., Má také možnost sledovat virtuální stroje a úložiště.

Stáhněte si bezplatnou zkušební verzi zde