myślę, że wszyscy się zgadzamy, rozwiązywanie problemów z losowymi blokadami kont może być poważnym bólem.

użytkownik dzwoni do helpdesku, odblokowujesz jego konto, 5 minut później dzwoni ponownie z kolejną blokadą. W tym momencie wszyscy są sfrustrowani i nikt nie wie, co do cholery powoduje blokady.

mam dobre wieści.

istnieją narzędzia do blokowania kont, które mogą pomóc i szybko znaleźć źródło problemu.,

w tym poście przeprowadzę Cię przez dokładny proces krok po kroku, którego używam do śledzenia źródła losowych blokad kont.

zalecane narzędzie: SolarWinds Admin Bundle for Active Directory

3 Darmowe narzędzia, Znajdź nieaktywne konta użytkowników lub komputerów i szybko Importuj masowo nowe konta użytkowników.,

Pobierz bezpłatną kopię pakietu administratora dla Active Directory

istnieje wiele narzędzi Active Directory, które mogą pomóc w rozwiązywaniu problemów z blokadą konta, ale moim ulubionym jest narzędzie do blokowania i zarządzania kontem Microsoft. Jest bezpłatny, prosty, łatwy w użyciu i jest dostarczany w zestawie z kilkoma narzędziami.

najczęstsze przyczyny blokad kont:

podczas rozwiązywania problemów z blokadami kont należy pamiętać, że 99% blokad kont jest spowodowanych przez jedną z pozycji na tej liście.,

urządzenia mobilne

Telefony i inne urządzenia mobilne mogą mieć wiele aplikacji, które wymagają poświadczeń Active directory, Outlook jest na nich. Gdy użytkownik zmieni hasło reklamowe, może być również konieczna aktualizacja aplikacji mobilnych. Przy coraz większej liczbie użytkowników posiadających wiele urządzeń mobilnych jest to zwykle przyczyna # 1 z losowych blokad.

usługi

widziałem usługi ustawione na działanie jako zwykłe konto użytkownika. Spowoduje to pewne problemy z blokadą, gdy użytkownik zmieni hasło. Możesz otworzyć konsolę usług i sprawdzić, na jakim koncie są skonfigurowane do uruchomienia., Jeśli usługa musi działać jako konto sieciowe, najlepiej utworzyć konto usługi i ustawić hasło, aby nigdy nie wygasło. Jeśli nie wymaga dostępu do sieci, Utwórz konto lokalne.

zadania

podobnie jak usługi, zaplanowane zadania są często konfigurowane z poświadczeniami użytkownika zamiast konta usługi. Sprawdź zaplanowane zadania i upewnij się, że są skonfigurowane do uruchamiania w ramach konta usługi.

sesje RDP

sesje RDP będą często zamykane zamiast wylogowywać się, co pozostawia sesję RDP nadal zalogowaną., Jeśli nie masz zasady, która wymusza wylogowanie po pewnym czasie, użytkownicy mogą pozostać z przestarzałymi sesjami RDP. Najlepszą praktyką jest wylogowanie sesji RDP po zakończeniu.

usługi uwierzytelniania LDAP

To jest jak usługi, ale wspominam o tym osobno, ponieważ istnieje wiele aplikacji, które używają uwierzytelniania Active Directory.

Aby to działało, aplikacja potrzebuje konfiguracji konta, które może odczytywać obiekty reklamowe. Widziałem indywidualne konta używane do tego wiele razy. Podobnie jak usługi i zadania, najlepiej jest utworzyć konto usługi w tym celu.,

błąd użytkownika

użytkownicy po prostu źle wpisują swoje hasło. Zazwyczaj nie powoduje to losowych, kontynuuje blokady, ale tworzy połączenia do helpdesku.

Krok #1: Wymagania

w przeciwnym razie narzędzie blokujące nie uruchomi się poprawnie.

1. Zasady audytu muszą być ustawione na wszystkich komputerach i kontrolerach domen, szczegóły poniżej. Polecam korzystanie z zasad grupy do zarządzania zasadami audytu na wszystkich komputerach.

2. Musisz mieć uprawnienia, aby przeglądać dzienniki zabezpieczeń na kontrolerach domeny i komputerach.,

Skonfiguruj Zasady audytu za pomocą zasad grupy

dla kontrolerów domeny skonfiguruj ustawienia zasad audytu w domyślnej Polityce kontrolerów domeny.

dla komputerów można to ustawić w domyślnej Polityce domen.

zapoznaj się z przewodnikiem moje zasady dotyczące najlepszych praktyk grupowych, aby uzyskać wskazówki dotyczące domyślnej polityki domen.

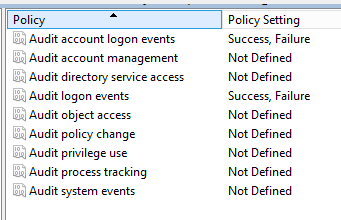

1., W konsoli zarządzania zasadami grupy rozwiń konfigurację komputera > Zasady > Ustawienia systemu Windows > ustawienia zabezpieczeń > lokalne zasady > Polityka audytu

2. Włącz zdarzenia logowania konta audytu i zdarzenia logowania audytu, włącz zarówno sukces, jak i porażkę.

Jaka jest różnica między tymi dwoma ustawieniami zasad?,

zdarzenia logowania do konta audytu: w przypadku kont domen ta zasada będzie rejestrować zdarzenia logowania / wylogowania na kontrolerze domeny. Tak więc po zalogowaniu się do domeny zdarzenia zostaną zalogowane na kontrolerze domeny.

audyt zdarzeń logowania: ta zasada będzie rejestrować zdarzenia logowania/wylogowania na stacji roboczej.

Krok # 2: Pobierz i zainstaluj

instalacja po prostu wyodrębnia zawartość do wybranego folderu.

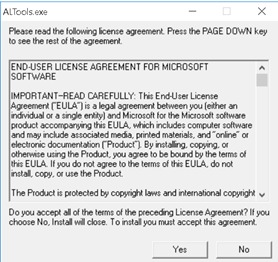

2. Zaakceptuj licencję użytkownika końcowego

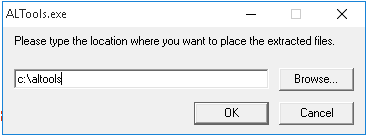

3. Wpisz lokalizację, w której chcesz wyodrębnić narzędzia.

4., Instalacja zakończona

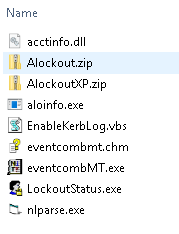

Po rozpakowaniu pliku powinieneś mieć listę plików jak poniżej. Pobieranie zawiera kilka plików i narzędzi, ale do śledzenia źródła problemów z blokadą konta będę używał statusu LockOutStatus.tylko narzędzie exe.

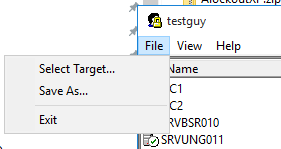

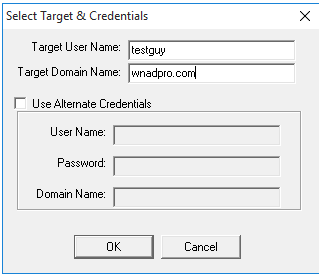

Krok #4: Uruchom Lockoutstatus.exe

1. Uruchom Status blokady.narzędzie exe z folderu, który rozpakowałeś do

2. Plik > wybierz cel

3. W polu docelowa nazwa użytkownika wprowadź nazwę użytkownika (zwaną również SAMAccountName).,

4. W domenie docelowej wpisz swoją domenę

5. Kliknij OK

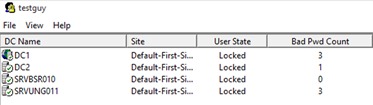

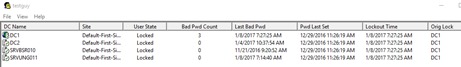

powinieneś zobaczyć status blokady wybranego konta.

zanotuj te kolumny:

User State – is it locked

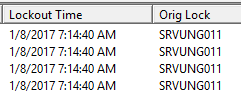

lockout Time – if its locked make not of the exact Lockout Time

Org Lock – This is the domain controller that it was originally locked on.

w moim przykładzie użytkownik testguy jest zablokowany, czas blokady wynosi 7:14:40 AM, a jego oryginalna Blokada to srvung011.,

teraz, gdy mamy te informacje, przejdź do kolejnych kroków.

Krok # 5: Znajdź komputer wywołujący (komputer źródłowy)

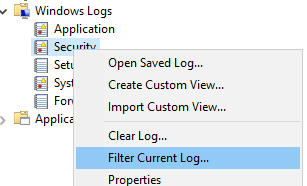

1. Otwórz przeglądarkę zdarzeń na serwerze, który wyświetla się w oryginalnej blokadzie

2. Przejdź do logów zabezpieczeń

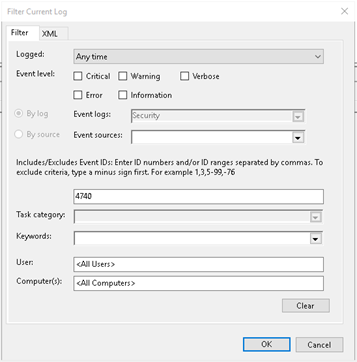

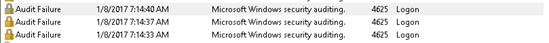

3. Filtruj zdarzenia i dla ID 4740

kliknij prawym przyciskiem bezpieczeństwa i wybierz filtr bieżący dziennik

wprowadź identyfikator zdarzenia 4740 w polu ID zdarzenia

kliknij OK

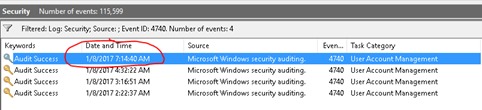

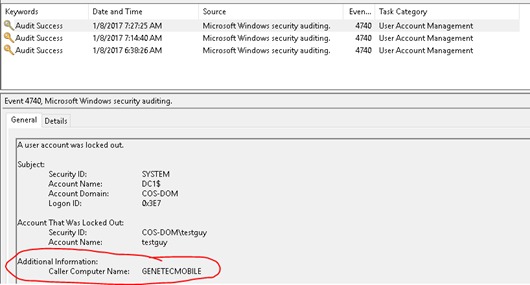

powinieneś teraz widzieć tylko zdarzenia 4740., Znajdź zdarzenie, które miało miejsce w dniu I godzinie pokazanej przez narzędzie.

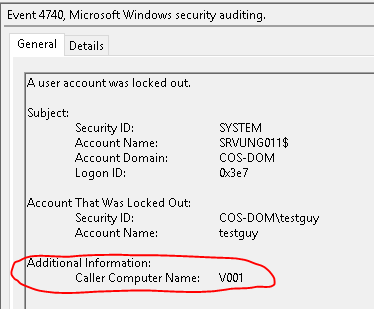

widzę z logów, że blokady pochodzą z komputera o nazwie V001. Teraz, gdy znasz komputer źródłowy, możesz już wiedzieć, co powoduje problem. Jeśli nie, przejdź do kroku # 6, aby znaleźć więcej szczegółów na temat tego, co dokładnie w źródle powoduje blokady.

Krok # 6: Wyświetl logi na komputerze dzwoniącego

Jeśli powyższe kroki ujawniły komputer dzwoniący i nadal potrzebujesz więcej szczegółów, wykonaj następujące kroki.

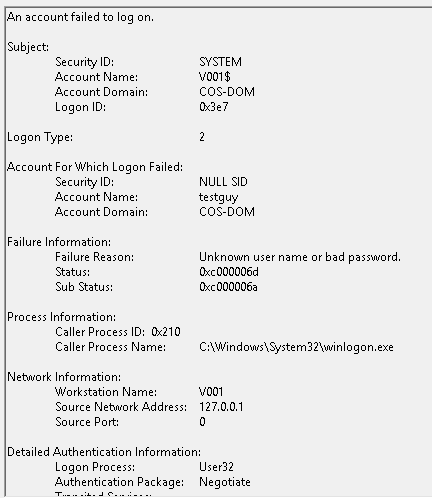

1., Otwórz dzienniki zdarzeń zabezpieczeń na komputerze dzwoniącego i spójrz na dzienniki z dokładnym czasem blokady. W zależności od tego, co powoduje blokadę, eventid będzie inny. W moim przykładzie jest to identyfikator zdarzenia 4625.

patrząc na szczegóły mogę Proces jest winlogon.exe i logon typu 2. Szybkie wyszukiwanie w google mówi mi, że to zdarzenie jest tworzone, gdy użytkownik próbuje zalogować się na klawiaturze lokalnej. Więc to mówi mi, że użytkownik po prostu wprowadza swoje hasło źle na ekranie logowania systemu windows.,

6 prostych kroków do śledzenia problemów z blokadą konta.

Poniżej znajduje się kolejny przykład, w którym blokady źródłowe pochodzą z telefonu komórkowego użytkownika.

przykład 2

w tym przykładzie zablokuję konto z urządzenia mobilnego. Kroki są takie same jak powyżej chcę tylko zobaczyć, że oryginalny kontroler domeny blokady może być inny, a proces lub usługa może być inna na komputerze źródłowym.,

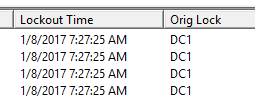

konto zostało zablokowane na DC1 tym razem o 7:27:25 AM

Filtruj dzienniki zdarzeń na DC1 i spójrz na szczegóły komputera dzwoniącego.

GENETECMOBILE jest źródłem.

kiedy sprawdzam dzienniki zdarzeń na GENTECMOBILE widzę plik wykonywalny w plikach programu genetec.

dzięki tym informacjom wiem, że użytkownik próbuje uwierzytelnić się z aplikacji na swoim urządzeniu mobilnym.

a co jeśli nie ma komputera dzwoniącego?,

Poniżej znajduje się kilka wskazówek, gdy w evenid 4740 nie ma komputera dzwoniącego.

- Poproś użytkownika o podwójne sprawdzenie urządzenia mobilnego i upewnienie się, że zaktualizował hasło we wszystkich aplikacjach. Jest to najczęstsza przyczyna blokad # 1, dlatego wspominam o tym ponownie.

- Wyłącz ActiveSync i OWA dla użytkownika, aby sprawdzić, czy to zatrzymuje blokady. Jeśli to naprawiło, muszą zaktualizować swoje poświadczenia na urządzeniu mobilnym.

- niech użytkownik pracuje na innym komputerze przez cały dzień. Stare poświadczenia można zapisać w aplikacji lokalnej lub w przeglądarce użytkownika., Praca z innego komputera w danym dniu może pomóc zawęzić, jeśli problem dotyczy ich komputera.

Więcej narzędzi:

NetWrix Account Lockout Examiner – to narzędzie wykrywa blokady kont w czasie rzeczywistym i może wysyłać alerty e-mail. Dałem to narzędzie spróbować i pokazało blokady konta w czasie rzeczywistym, ale miało problemy ze znalezieniem źródła blokady konta.

PowerShell – artykuł autora skryptów TechNet, który wyjaśnia, jak używać PowerShella, aby znaleźć zablokowaną lokalizację użytkowników. Skrypt robi zasadniczo to, co robi narzędzie lockoutstatus., Jeśli jesteś w PowerShell to może być bardzo poręczny skrypt. Możesz w zasadzie zautomatyzować kroki, które podałem.

mam nadzieję, że ten artykuł pomógł Ci znaleźć źródło blokad kont w Twoim środowisku. Jeśli masz jakieś pytania zostaw komentarz poniżej.,

Zobacz także: Jak znaleźć i usunąć stare konta użytkowników i komputerów

zalecane narzędzie: SolarWinds Server& Monitor aplikacji

![]()

To narzędzie zostało zaprojektowane do monitorowania Active Directory i innych krytycznych usług, takich jak DNS& DHCP. Szybko wykrywa problemy z kontrolerem domeny, zapobiega awariom replikacji, śledzi nieudane próby logowania i wiele więcej.

najbardziej podoba mi się w Samie to, że jest łatwy w użyciu pulpit nawigacyjny i funkcje alarmowania., Ma również możliwość monitorowania maszyn wirtualnych i pamięci masowej.

Pobierz bezpłatną wersję próbną tutaj