Red Team vs Blue Team Defined

ett rött team/blue team exercise är en cybersäkerhetsbedömningsteknik som använder simulerade attacker för att mäta styrkan i organisationens befintliga säkerhetsfunktioner och identifiera förbättringsområden i en lågriskmiljö.,

modellerad efter militära träningsövningar är denna övning ett ansikte mellan två lag av högutbildade cybersäkerhetspersonal: ett rött lag som använder verklig motståndare i ett försök att kompromissa med miljön och ett blått lag som består av incidentsaktörer som arbetar inom säkerhetsenheten för att identifiera, bedöma och reagera på intrånget.

Red team / blue team simuleringar spelar en viktig roll för att försvara organisationen mot ett brett spektrum av cyberattacker från dagens sofistikerade motståndare.,övningar hjälper organisationer:

- identifiera sårbarhetspunkter när det gäller människor, tekniker och system

- Bestäm områden för förbättring av defensiva incidentsvarsprocesser över varje fas i dödskedjan

- Bygg organisationens förstahandsupplevelse om hur man upptäcker och innehåller en målinriktad attack

- utveckla svars-och saneringsaktiviteter för att återställa miljön till ett normalt operativsystem

front lines report

varje år strider vårt serviceteam en mängd nya motståndare., Ladda ner Cyber Front Lines rapport för analys och pragmatiska steg som rekommenderas av våra tjänster experter.

ladda ner nu

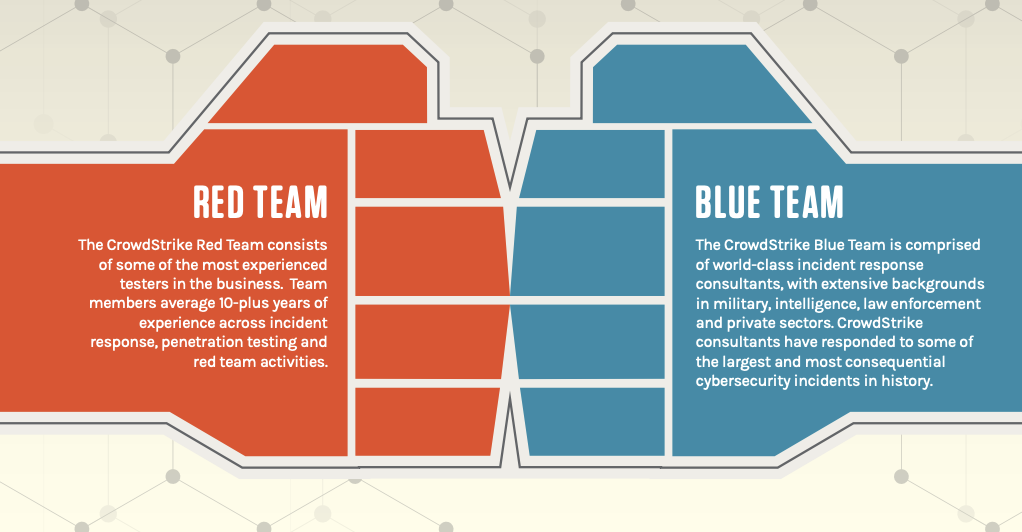

vad är ett rött lag

i en red team / blue team cybersecurity simulation fungerar det röda laget som en motståndare, försöker identifiera och utnyttja potentiella svagheter inom organisationens cyberförsvar med hjälp av sofistikerade attacktekniker. Dessa offensiva lag består vanligtvis av mycket erfarna säkerhetspersonal eller oberoende etiska hackare som fokuserar på penetrationstestning genom att imitera verkliga attacktekniker och metoder.,

det röda laget får initial åtkomst vanligtvis genom stöld av användaruppgifter eller socialtekniker. En gång inuti nätverket höjer det röda laget sina privilegier och rör sig i sidled över system med målet att gå så djupt som möjligt in i nätverket, exfiltrera data samtidigt som man undviker upptäckt.

vad är rött teaming och varför behöver ditt säkerhetsteam det?

Red teaming är handlingen att systematiskt och noggrant (men etiskt) identifiera en attackväg som bryter mot organisationens säkerhetsförsvar genom verkliga attacktekniker., Vid antagandet av detta kontradiktoriska tillvägagångssätt baseras organisationens försvar inte på de teoretiska egenskaperna hos säkerhetsverktyg och system, utan deras faktiska prestanda i närvaro av verkliga hot. Red teaming är en kritisk komponent för att noggrant bedöma företagets förebyggande, upptäckt och saneringskapacitet och mognad.

vad är ett blått lag

om det röda laget spelar brott, är det blå laget på försvar., Vanligtvis består denna grupp av incidentsvarskonsulter som ger vägledning till IT-säkerhetsteamet om var man ska göra förbättringar för att stoppa sofistikerade typer av cyberattacker och hot. It-säkerhetsgruppen ansvarar sedan för att upprätthålla det interna nätverket mot olika typer av risker.

medan många organisationer anser att förebyggande är guldstandarden för säkerhet, upptäckt och sanering lika viktig för övergripande försvarskapacitet., En viktig metrisk är organisationens ”breakout time” – det kritiska fönstret mellan när en inkräktare äventyrar den första maskinen och när de kan flytta i sidled till andra system på nätverket.

CrowdStrike rekommenderar vanligtvis en ”1-10-60 regel”, vilket innebär att organisationer ska kunna upptäcka ett intrång på under en minut, bedöma sin risknivå inom 10 minuter och mata ut motståndaren på mindre än en timme.,

Läs mer

lär dig hur du förbereder ditt cybersäkerhetsteam för att försvara dig mot riktade attacker: Red Team/Blue Team Exercise data Sheet

fördelarna med red team/blue team exercises

genom att implementera en red team / blue team-strategi kan organisationer aktivt testa sina befintliga cyberförsvar och möjligheter i en lågriskmiljö., Genom att engagera dessa två grupper är det möjligt att kontinuerligt utveckla organisationens säkerhetsstrategi baserat på företagets unika svagheter och sårbarheter, liksom de senaste verkliga attackteknikerna.,anisering till:

- identifiera missuppfattningar och täckningsklyftor i befintliga säkerhetsprodukter

- stärka nätverkssäkerheten för att upptäcka riktade attacker och förbättra breakout tid

- öka sund konkurrens mellan säkerhetspersonal och främja samarbete mellan IT-och säkerhetsgrupper

- öka medvetenheten bland personalen om risken för mänskliga sårbarheter som kan äventyra organisationens säkerhet

- bygga kompetensen och mognaden hos organisationens säkerhetsfunktioner inom en säker, lågriskutbildningsmiljö

vem är det lila laget?,

i vissa fall organiserar företag en röd grupp/blå gruppövning med externa resurser som inte samarbetar fullt ut med interna säkerhetsgrupper. Till exempel kan digitala motståndare som anställts för att spela den del av det röda laget inte dela sina attacktekniker med det blå laget eller helt debriefera dem på svagheter inom den befintliga säkerhetsinfrastrukturen-vilket öppnar möjligheten att vissa luckor kan förbli när träningen avslutas.

ett så kallat ”lila lag” är den term som används för att beskriva ett rött lag och blått lag som arbetar i samklang., Dessa Team delar information och insikter för att förbättra organisationens övergripande säkerhet.

på CrowdStrike tror vi att red team/blue team övningar håller relativt lite värde om inte båda lagen helt debrief alla intressenter efter varje engagemang och erbjuder en detaljerad rapport om alla aspekter av projektaktivitet, inklusive testtekniker, åtkomstpunkter, sårbarheter och annan specifik information som hjälper organisationen att stänga luckor och stärka deras försvar. För våra ändamål är ”purple teaming” synonymt med röda lag/blå lagövningar.,

Red Team vs Blue Team Skills

Red team skill set

ett framgångsrikt rött lag måste vara slingrande i naturen, förutsatt att tanken på en sofistikerad motståndare att få tillgång till nätverket och avancera oupptäckt genom miljön. Den ideala teammedlemmen för red group är både teknisk och kreativ, som kan utnyttja systembrister och mänsklig natur. Det är också viktigt att det röda laget är bekant med threat actor tactics, techniques and procedures (TTPs) och attackverktygen och ramarna som dagens motståndare använder.,

till exempel använde en Florida Tonåring nyligen spjutfisketaktik samt socialtekniker för att få anställdas referenser och få tillgång till interna system på Twitter, vilket resulterade i en högprofilerad överträdelse av mer än 100 kändiskonton.,som säkerhetstekniker, verktyg och skyddsåtgärder

blue team skill set

medan det blå laget är tekniskt inriktat på försvar, är mycket av sitt jobb proaktiv i naturen., Idealt sett identifierar och neutraliserar detta lag risker och hot innan de orsakar skador på organisationen. Men den ökande sofistikeringen av attacker och motståndare gör detta till en allt men omöjlig uppgift för även de mest skickliga cybersäkerhetsproffs.

det blå laget jobb är lika delar förebyggande, upptäckt och sanering.,team inkluderar:

- en fullständig förståelse av organisationens säkerhetsstrategi över människor, verktyg och tekniker

- analysförmåga för att exakt identifiera de farligaste hoten och prioritera svar i enlighet med detta

- Härdningstekniker för att minska attackytan, särskilt när det gäller domännamnssystemet (DNS) för att förhindra phishing-attacker och andra webbaserade överträdelsetekniker

- angelägen medvetenhet om företagets befintliga säkerhetsdetekteringsverktyg och-system och theiralert-mekanismer

Hur arbetar det röda laget och det blå laget tillsammans?,

scenarier när ett rött lag/blått lag behövs

röda lag/blå lagövningar är en kritisk del av en robust och effektiv säkerhetsstrategi. Idealt sett hjälper dessa övningar organisationen att identifiera svagheter i människor, processer och tekniker inom nätverkets omkrets, samt identifiera säkerhetsluckor som bakdörrar och andra åtkomstproblem som kan finnas inom säkerhetsarkitekturen. Denna information kommer i slutändan att hjälpa kunderna att stärka sitt försvar och träna eller utöva sina säkerhetsteam för att bättre reagera på Hot.,

eftersom många överträdelser kan gå oupptäckta i månader eller till och med år är det viktigt att regelbundet utföra röda lag/blå lagövningar. Forskning visar att motståndare bor i genomsnitt 197 dagar Inom en nätverksmiljö innan de upptäcks och kastas ut. Detta ökar insatserna för företag genom att angripare kan använda den här tiden för att ställa in bakdörrar eller på annat sätt ändra nätverket för att skapa nya åtkomstpunkter som kan utnyttjas i framtiden.,

en viktig differentiator på det sätt som CrowdStrike närmar sig red team / blue team övningar är i termer av den övergripande strategin. Vi använder röda lagaktiviteter för att frö miljön med data så att det blå laget kan mäta risken i samband med varje incident och reagera därefter. Som sådan behandlar vi inte denna övning som ett ökända krigsspel där våra kunder försöker blockera varje röd lagåtgärd, men bedömer och prioriterar effektivt de händelser som data avslöjar för att vara det största hotet.,

Red Team Exercise Examples

Red teams använder en mängd olika tekniker och verktyg för att utnyttja luckor i säkerhetsarkitekturen. Till exempel, om man antar rollen som en hacker, kan en röd gruppmedlem infektera värden med skadlig kod för att inaktivera säkerhetskontroller eller använda social ingenjörstekniker för att stjäla åtkomstuppgifter.

red team-aktiviteter följer vanligen MITRE ATT&CK Framework, som är en globalt tillgänglig kunskapsbas av motståndare taktik, tekniker och metoder baserade på verkliga erfarenheter och händelser., Ramverket fungerar som en grund för utveckling av förebyggande, upptäckt och svarskapacitet som kan anpassas baserat på varje organisations unika behov och ny utveckling inom hotlandskapet., anställda eller andra nätverksmedlemmar till att dela, avslöja eller skapa nätverksuppgifter

Blue Team Exercise Examples

fungerar som organisationens försvarslinje, använder blue team säkerhetsverktyg, Protokoll, System och andra resurser för att skydda organisationen och identifiera luckor i sin verksamhet.detekteringskapacitet., Blue teamets miljö bör spegla organisationens nuvarande säkerhetssystem, som kan ha felkonfigurerade verktyg, obehandlad programvara eller andra kända eller okända risker.,programvara, är korrekt konfigurerade och up-to-datum

Läs Mer

Läs mer om fördelarna med bordsskiva övningar och vad CrowdStrike Service team kan leverera till din teamAm jag Redo?, CrowdStrike Tabletop Exercise

hur man bygger ett effektivt rött lag och blått lag

hur CrowdStrike® – tjänster kan vara den rätta lösningen för organisationer:

motståndare utvecklar ständigt sina attack TTPs, vilket kan leda till att överträdelser går oupptäckta i veckor eller månader. Samtidigt misslyckas organisationer med att upptäcka sofistikerade attacker på grund av ineffektiva säkerhetskontroller och luckor i deras cybersäkerhetsförsvar., Säkerhetsteam måste se till att de är redo för en målinriktad attack, och förmågan att motstå en typ av attack betyder inte att laget har verktyg och synlighet för att motstå en mer sofistikerad attack.

CrowdStrike motståndaren emulering övning är utformad för att ge din organisation erfarenhet av en sofistikerad riktad attack av verkliga hot aktörer-utan skador eller kostnader för att uppleva en verklig överträdelse., Den CrowdStrike Tjänster team utnyttjar verkliga hotet skådespelare TTPs härrör från intelligens som samlas in av CrowdStrike experter på området reagera på incidenter och genom CrowdStrike Falcon® – plattformen, som identifierar biljoner händelser och miljoner av indikatorer varje vecka. CrowdStrike Services utvecklar en riktad attackkampanj som är specifik för din organisation och riktar sig till användare av intresse, precis som en motståndare skulle., Teamet tar ett objektivt, målinriktat tillvägagångssätt för attacken, med fokus på att visa tillgång till kritisk information i din organisation för att visa effekten av ett brott mot ditt ledarskap utan att behöva lida genom ett verkligt brott. Denna övning hjälper dig att svara på frågan, ” är vi beredda på en riktad attack?”