červení vs modří Definovanými

červení/modří cvičení je kybernetické bezpečnosti posouzení technika, která využívá simulované útoky odhadnout sílu organizace stávající možnosti zabezpečení a určit oblasti zlepšení v low-risk prostředí.,

po Vzoru vojenského výcviku, cvičení, toto cvičení je face-off mezi oběma týmy vysoce kvalifikovaných odborníků v oblasti kybernetické bezpečnosti: červený tým, který využívá real-svět inteligenci protivníka ve snaze ohrozit životní prostředí, a modrý tým, který se skládá z incidentu záchranářům, kteří pracují v rámci bezpečnostní jednotky, aby identifikovat, vyhodnocovat a reagovat na narušení.

simulace Red team / blue team hrají důležitou roli při obraně organizace před širokou škálou kybernetických útoků od dnešních sofistikovaných protivníků.,cvičení pomoci organizacím:

- Identifikovat body zranitelnosti, jak to se vztahuje k lidem, technologií a systémů

- Určit oblasti zlepšení v obranné reakce na incidenty procesů v každé fázi zabít řetězce

- Budovat organizace zkušenosti z první ruky o tom, jak rozpoznat a obsahují cílený útok

- Rozvíjet reakce a sanacemi vrátit životní prostředí do normálního provozního stavu

Přední Linie Zpráva

Každý rok se na naše služby týmové bitvy řadu nových nepřátel., Stáhněte si zprávu Cyber Front Lines pro analýzu a pragmatické kroky doporučené našimi odborníky na služby.

Stáhnout

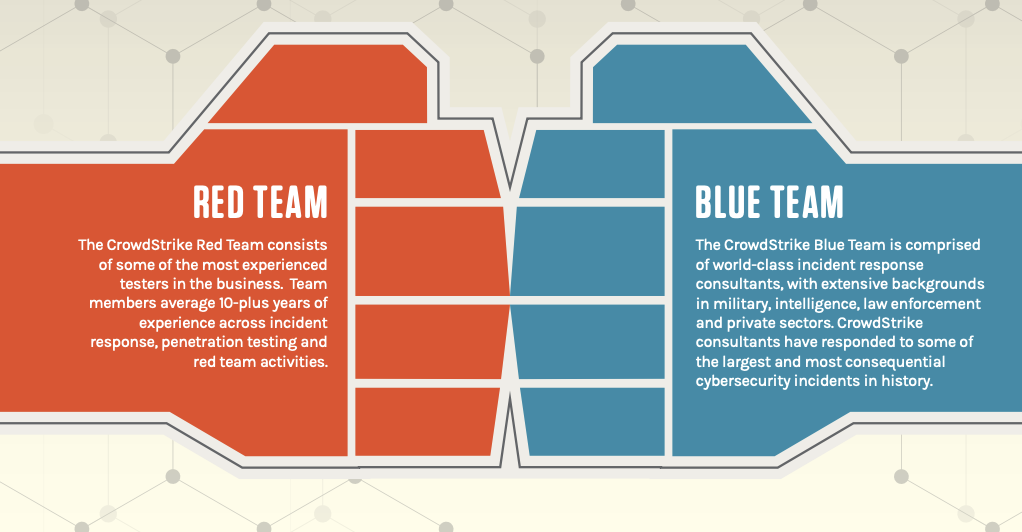

Co je to červený tým

V červených/modrých kybernetické bezpečnosti simulace, červený tým se chová jako nepřítel, který se pokouší identifikovat a využít potenciální nedostatky v rámci organizace kybernetické obrany pomocí sofistikovaných útočných technik. Tyto útočné týmy se obvykle skládají z vysoce zkušených bezpečnostních profesionálů nebo nezávislých etických hackerů, kteří se zaměřují na penetrační testování napodobováním technik a metod útoku v reálném světě.,

červený tým získává počáteční přístup obvykle krádeží uživatelských pověření nebo technik sociálního inženýrství. Jakmile je červený tým uvnitř sítě, zvyšuje svá privilegia a pohybuje se bočně napříč systémy s cílem postupovat co nejhlouběji do sítě, exfiltrovat data a vyhnout se detekci.

co je Red teaming a proč to váš bezpečnostní tým potřebuje?

Red teaming je akt systematicky a důsledně (ale eticky) identifikace útočné cesty, která porušuje bezpečnostní obranu organizace pomocí technik útoku v reálném světě., Při přijímání tohoto kontradiktorního přístupu není obrana organizace založena na teoretických schopnostech bezpečnostních nástrojů a systémů, ale na jejich skutečném výkonu za přítomnosti hrozeb v reálném světě. Red teaming je kritickou složkou při přesném hodnocení schopností a zralosti společnosti v oblasti prevence, detekce a sanace.

co je to modrý tým

Pokud červený tým hraje útok, pak je modrý tým v obraně., Typicky, tato skupina se skládá incident response konzultantů, kteří poskytují pokyny k bezpečnosti IT týmu, kde se zlepšení zastavit sofistikované typy kybernetických útoků a hrozeb. Tým IT bezpečnosti je pak zodpovědný za udržování interní sítě proti různým typům rizik.

Zatímco mnoho organizací, zvážit prevenci zlatý standard bezpečnosti, odhalování a nápravu jsou stejně důležité pro celkové obranné schopnosti., Jednou z klíčových metrik je „breakout time“ organizace-kritické okno mezi tím, kdy Vetřelec ohrožuje první stroj a kdy se může pohybovat bočně do jiných systémů v síti.

CrowdStrike obvykle doporučuje „1-10-60 pravidlo“, což znamená, že organizace by měl být schopen detekovat narušení v rámci minut, posoudit jeho úroveň rizika během 10 minut a odhodit protivníka za méně než jednu hodinu.,

Dozvědět se Více

zjistěte, jak připravit vaše cybersecurity tým na obranu proti cílené attacksDownload: červení / modří Cvičení List

Výhody červení/modří cvičení

Provádění červení/modří strategie umožňuje organizacím, aby se aktivně vyzkoušet své stávající počítačové obrany a schopností v low-risk prostředí., Zapojením těchto dvou skupin je možné neustále vyvíjet bezpečnostní strategii organizace na základě jedinečných slabostí a zranitelností společnosti, jakož i nejnovějších technik útoku v reálném světě.,anization:

- Identifikovat chyby konfigurace a pokrytí mezery ve stávajících bezpečnostních produktů

- Posílení zabezpečení sítě pro detekci cílených útoků a zlepšit breakout čas

- Zvýšit zdravou konkurenci mezi pracovníky bezpečnosti a posilovat spolupráci mezi IT a bezpečnostní týmy

- Zvýšit povědomí mezi zaměstnanci, jako na riziko lidské chyby, které mohou ohrozit organizace, zabezpečení

- Budovat dovednosti a zralost organizace, zabezpečení kapacit v bezpečné, s nízkým rizikem vzdělávací prostředí

, Který je fialový tým?,

v některých případech společnosti organizují cvičení červeného týmu / modrého týmu s externími zdroji, které plně nespolupracují s týmy vnitřní bezpečnosti. Například, digitální protivníky najal hrát roli červeného týmu nemusí sdílet jejich útok techniky s modrým nebo plně vyslechnout na body nedostatky ve stávající bezpečnostní infrastruktury — nechat otevřenou možnost, že některé nedostatky mohou zůstat po cvičení uzavírá.

takzvaný „purple team“ je termín používaný k popisu červeného týmu a modrého týmu, který pracuje Unisono., Tyto týmy sdílejí informace a poznatky s cílem zlepšit celkovou bezpečnost organizace.

Na CrowdStrike, jsme přesvědčeni, že červení/modří cvičení držet relativně malou hodnotu, pokud oba týmy plně vyslechnout všechny zúčastněné strany, po každém zapojení a nabídnout podrobnou zprávu o všech aspektech činnosti projektu, včetně zkušebních metod, přístupové body, zranitelností a další specifické informace, které pomohou organizaci dostatečně úzké mezery a posílit jejich obranu. Pro naše účely je „purple teaming“synonymem cvičení red team/blue team.,

červení vs modří Dovednosti

Červený tým dovednost nastavit

úspěšné červený tým musí být nevyzpytatelný v přírodě, za předpokladu, že myšlení sofistikovaný protivník získat přístup k síti a předem nepozorovaně přes prostředí. Ideální člen týmu pro skupinu red je technický i kreativní, schopný využívat slabiny systému a lidskou přirozenost. Je také důležité, že červený tým být obeznámeni s hrozbou herec taktiky, technik a postupů (TTPs) a útok nástrojů a rámců dnešní protivníci použití.,

například, Florida teenager v poslední době používá kopí-phishing taktiky i techniky sociálního inženýrství k získání pověření zaměstnanců a získejte přístup k interním systémům na Twitter, což vede k high-profil porušení více než 100 celebrity účty.,jako bezpečnostní technik, nástrojů a záruky

Modrý tým dovednost nastavit

Zatímco modrý tým je technicky zaměřena na obranu, hodně z jejich práce je ve své podstatě aktivní., V ideálním případě tento tým identifikuje a neutralizuje rizika a hrozby dříve, než způsobí škodu organizaci. Rostoucí sofistikovanost útoků a protivníků z toho však činí nemožný úkol i pro ty nejzkušenější profesionály v oblasti kybernetické bezpečnosti.

práce modrého týmu je stejná jako prevence, detekce a sanace.,tým patří:

- plné pochopení organizace bezpečnostní strategie napříč lidé, nástroje a technologie

- Analýza dovednosti, aby přesně identifikovat nejvíce nebezpečné hrozby a priority odpovědi odpovídajícím způsobem

- Zpevnění techniky na snížení útoku, zejména pokud se týká domain name system (DNS) aby se zabránilo útoky typu phishing a další web-based porušení techniky

- Horlivý povědomí o společnosti stávající bezpečnostní nástroje pro detekci a systémů a theiralert mechanismy

Jak Červený Tým a Modrý Tým Pracovat Společně?,

scénáře, kdy je potřeba cvičení červeného týmu/modrého týmu

cvičení červeného týmu / modrého týmu jsou kritickou součástí jakékoli robustní a efektivní bezpečnostní strategie. V ideálním případě tato cvičení pomáhají organizaci identifikovat slabiny lidí, procesů a technologií v obvodu sítě, jakož i určit bezpečnostní mezery, jako jsou zadní vrátka a další zranitelnosti přístupu, které mohou existovat v rámci bezpečnostní architektury. Tyto informace nakonec pomohou zákazníkům posílit jejich obranu a vycvičit nebo uplatnit své bezpečnostní týmy, aby lépe reagovaly na hrozby.,

vzhledem k tomu, že mnoho porušení může zůstat nezjištěno měsíce nebo dokonce roky, je důležité pravidelně provádět cvičení červeného týmu/modrého týmu. Výzkum ukazuje, že protivníci přebývají v průměru 197 dní v síťovém prostředí, než jsou detekováni a vyhozeni. To zvyšuje sázky pro firmy v tom, že útočníci mohou použít tento čas nastavit zadní vrátka, nebo jinak měnit síť, vytvářet nové přístupové body, které by mohly být využity v budoucnosti.,

Jedním důležitým faktorem v cestě, že CrowdStrike přístupy červení/modří cvičení je z hlediska celkové strategie. Využíváme aktivity červeného týmu k osazení prostředí daty, takže modrý tým může posoudit riziko spojené s každým incidentem a odpovídajícím způsobem reagovat. Jako takový, nebudeme léčit toto cvičení jako pověstná válečná hra, kde se naši klienti snaží blokovat každý červený tým akce, ale účinně posoudit a upřednostnit ty události, které data ukazuje být největší hrozbou.,

příklady cvičení červeného týmu

červené týmy používají různé techniky a nástroje k využití mezer v bezpečnostní architektuře. Například, za předpokladu, že v roli hackera, červená člen týmu může nakazit s malware, deaktivovat bezpečnostní kontroly nebo použití techniky sociálního inženýrství, aby ukrást přístupové údaje.

Červené činnosti běžně sledovat MITRE ATT&CK Rámec, který je celosvětově přístupný znalostní základny protivníka, taktiky, techniky a metody založené na real-svět zkušenosti a události., Rámec slouží jako základ pro rozvoj možností prevence, detekce a reakce, které lze přizpůsobit na základě jedinečných potřeb každé organizace a nového vývoje v oblasti hrozeb., zaměstnanci nebo jinými členy sítě na sdílení, zveřejnění nebo vytvoření sítě přihlašovací údaje

Modrý Tým, Cvičení, Příklady

Fungování jako organizace linii obrany, modrý tým využívá bezpečnostní nástroje, protokoly, systémy a další prostředky pro ochranu organizace a identifikovat mezery ve své schopnosti detekce., Prostředí modrého týmu by mělo odrážet současný bezpečnostní systém organizace, který může mít nesprávně nakonfigurované nástroje, bezkonkurenční software nebo jiná známá nebo neznámá rizika.,jsou software, jsou správně nakonfigurován a up-to-data

Dozvědět se Více

přečtěte si o výhodách stolní cvičení, a to, co CrowdStrike Servisní tým může dodat vaší teamAm jsem Připraven?, Na CrowdStrike Stolní Cvičení,

Jak Vybudovat Efektivní Red Team a Blue Team

Jak CrowdStrike® Služby mohou být tím pravým řešením pro organizace, které:

Protivníci se neustále vyvíjí jejich útok TTPs, což může vést k porušení jít nezjištěný týdny nebo měsíce. Organizace zároveň nedokážou odhalit sofistikované útoky kvůli neúčinným bezpečnostním kontrolám a mezerám v jejich obraně proti kybernetické bezpečnosti., Bezpečnostní týmy se musí ujistit, že jsou připraveny na cílený útok, a schopnost odolat jednomu typu útoku neznamená, že tým má nástroje a viditelnost, aby odolal sofistikovanějšímu útoku.

CrowdStrike Protivníka Emulace Cvičení je navržen tak, aby vaše organizace zkušenosti sofistikovaný cílený útok v reálném světě škodlivý herci — bez poškození nebo náklady zažívá skutečné porušení., Na CrowdStrike Služby tým využívá real-svět nebezpečný herec TTPs odvozen od inteligence shromážděných CrowdStrike odborníků v oblasti reakce na incidenty a přes CrowdStrike Falcon® platforma, která identifikuje biliony události a miliony ukazatele každý týden. CrowdStrike Services vyvíjí cílenou útočnou kampaň specifickou pro vaši organizaci a zaměřenou na uživatele, kteří mají zájem, stejně jako protivník., Tým má cíl, cíl-orientovaný přístup k útoku, se zaměřením na prokázání přístup k důležitým informacím ve vaší organizaci, aby vám ukázala, dopad porušení na své vedení, aniž by museli trpět skutečné porušení. Toto cvičení vám pomůže odpovědět na otázku: „jsme připraveni na cílený útok?”